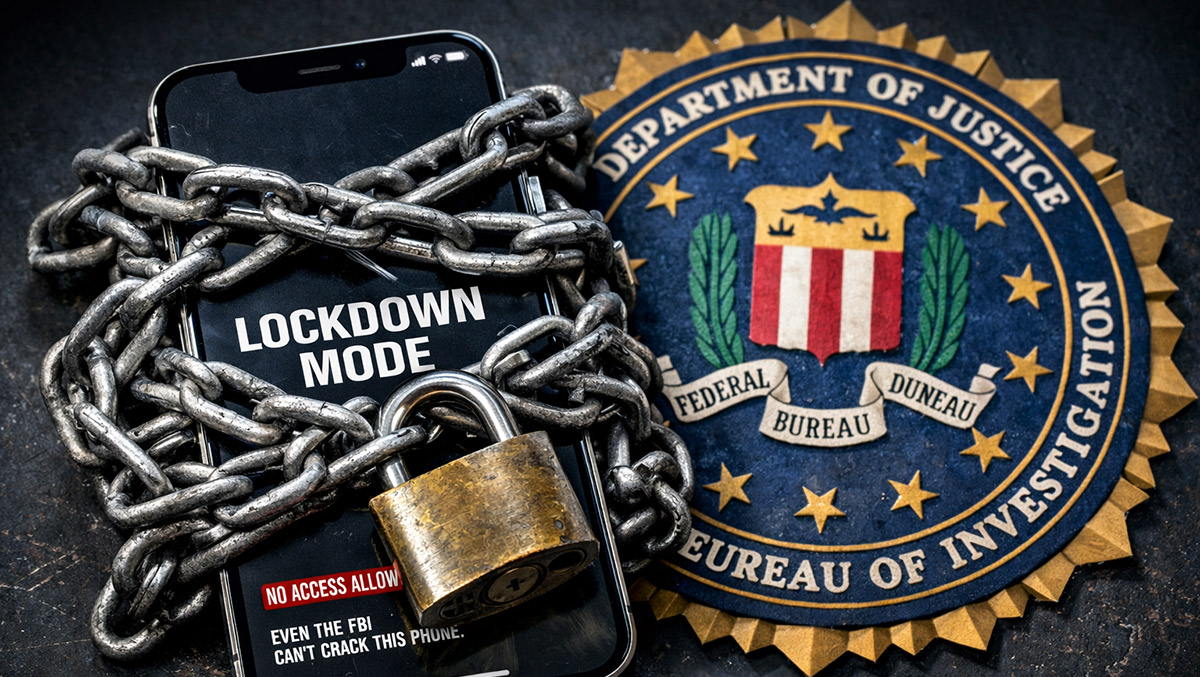

Ein Schutzschild, das selbst Profi-Angreifer ins Leere laufen lässt.

Fast vier Jahre nach Einführung meldet Apple: Kein einziger bestätigter Spyware-Angriff war bisher erfolgreich, wenn der Lockdown Mode aktiv war.

Der Konzern betont, man kenne keinen Fall, in dem ein entsprechend geschütztes Gerät kompromittiert wurde.

Gezielt gegen High-End-Spionage

Der Modus wurde 2022 eingeführt, um besonders gefährdete Nutzer zu schützen – etwa vor Angriffen durch kommerzielle Spyware-Anbieter wie NSO Group oder Intellexa.

Dafür schaltet Apple gezielt Funktionen ab, die häufig als Einfallstor dienen.

Bestätigung von unabhängiger Seite

Auch Experten sehen bislang keine erfolgreichen Umgehungen. Untersuchungen von Amnesty International und Citizen Lab fanden keine Hinweise auf gehackte iPhones im Lockdown Mode.

In einzelnen Fällen wurden Angriffe sogar aktiv blockiert.

Apple Says No iPhone in Lockdown Mode Has Ever Been Hacked https://t.co/Cd6snmSg8J pic.twitter.com/tTOmt4gMBN

— MacRumors.com (@MacRumors) March 27, 2026

Typische Einfallstore geschlossen

Der entscheidende Effekt: Die Angriffsfläche schrumpft drastisch. Viele typische Exploits – etwa über Nachrichtenanhänge oder WebKit – funktionieren schlicht nicht mehr.

Für Angreifer wird es dadurch deutlich teurer und komplexer, überhaupt eine Chance zu haben.

Das vielleicht sicherste Consumer Device der Welt

Apple räumt ein, dass unentdeckte Angriffe theoretisch möglich sind.

Doch die Bilanz gilt als starkes Signal: Der Lockdown Mode gehört zu den härtesten Sicherheitsfunktionen, die je für Verbrauchergeräte entwickelt wurden.

Hinweis: Artikel enthält Affiliate-Links. Was ist das? KI-Foto: Jörg Heinrich / iTopnews

![OOONO Co-Driver NO2 [NEUES Modell 2025] - Optimierter Co-Driver fürs Auto - Warnt vor Tempo-Kontrollen und Gefahrenstellen - Wiederaufladbar - LED-Anzeige - CarPlay & Android Auto kompatibel](https://m.media-amazon.com/images/I/41hrZMibdrL._SL160_._SL160_.jpg)

![Needit Drive One 2 Verkehrswarner [Neues Modell 2026] I Warnt vor Kontrollen und Gefahren im Straßenverkehr I LED Anzeige automatisch aktiv I Daten von BlitzerApp](https://m.media-amazon.com/images/I/31-rkTWPUDL._SL160_._SL160_.jpg)

![OOONO P-DISC 3 [NEW] - Elektronische Parkscheibe Solar mit Zulassung fürs Auto - Automatische Digitale Parkscheibe Elektrisch - Solarbetriebene Parkuhr mit bis zu 5 Jahre längerer Batterielaufzeit](https://m.media-amazon.com/images/I/31AgJ39hl2L._SL160_._SL160_.jpg)